Все инциденты сопровождались рассылкой поддельных электронных писем на адреса организаций-мишеней. Вредоносные документы были замаскированы под легитимные элементы Microsoft Windows. В частности, письма, рассылаемые в сентябре, имели вид сообщений от потенциальных клиентов, интересующихся тарифами на мобильную связь.

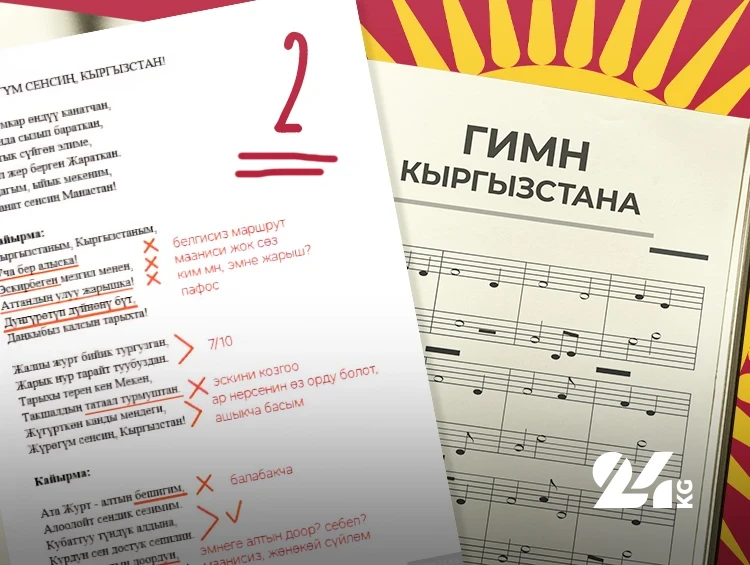

При открытии вложений пользователи видели изображение, содержащее просьбу активировать макрос. После этой операции, для отвода глаз, показывался тарифный план (позаимствованный у другого провайдера), в то время как на самом деле устанавливался целевой вредоносный код.

Анализ показал, что бэкдор, загруженный скриптом (названный LuciDoor), разработан на C++ и способен подключаться к C2 как напрямую, так и через системные прокси и другие серверы в сети жертвы. Его функции включают сбор информации о зараженном устройстве, загрузку дополнительных программ и эксфильтрацию данных.

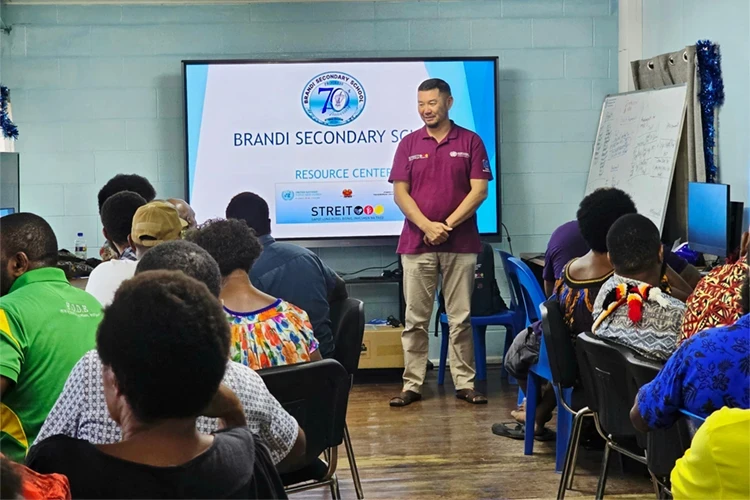

Новые атаки на телекоммуникационный сектор Кыргызстана были зафиксированы в ноябре. Злоумышленники изменили приманку, однако допустили тот же просчет, указав имя, не совпадающее с адресом получателя. На этот раз использовался Windows-бэкдор MarsSnake, ранее замеченный в шпионских атаках на территории Саудовской Аравии.

Бэкдор MarsSnake выделяется простой настройкой: изменения можно внести через обновление параметров в загрузчике, что исключает необходимость пересборки исполняемого файла. После установки вредоносное ПО собирает системные данные, создает уникальный идентификатор и отправляет информацию на C2.

«Интересно, что в атаках прошлого года вредоносные документы были на русском языке, в то время как в настройках использовались арабский, английский и китайский языки, — отметил специалист PT ESC TI Александр Бадаев. — Мы также нашли в файлах поле, указывающее на использование китайского языка. Возможно, злоумышленники использовали пакет Microsoft Office с соответствующими настройками или применили шаблон документа на китайском языке».

В январских атаках на Таджикистан вместо вредоносных вложений использовались ссылки. Изображение с просьбой активировать макрос было переработано, а текст стал на английском языке. В качестве целевого зловреда снова выступал LuciDoor, но уже в иной конфигурации.